Avant de déployer les différentes solutions techniques du stage (serveur de backup, VM de production…), il a fallu poser des fondations solides : un hyperviseur Proxmox correctement configuré, avec une gestion des accès adaptée à l'équipe, et une connectivité sécurisée via Twingate.

Cette situation professionnelle couvre deux volets complémentaires : d'abord la configuration de Proxmox VE (groupes, utilisateurs, permissions, réseau), ensuite le déploiement du connecteur Twingate et la création complète de la VM Ubuntu-Backup.

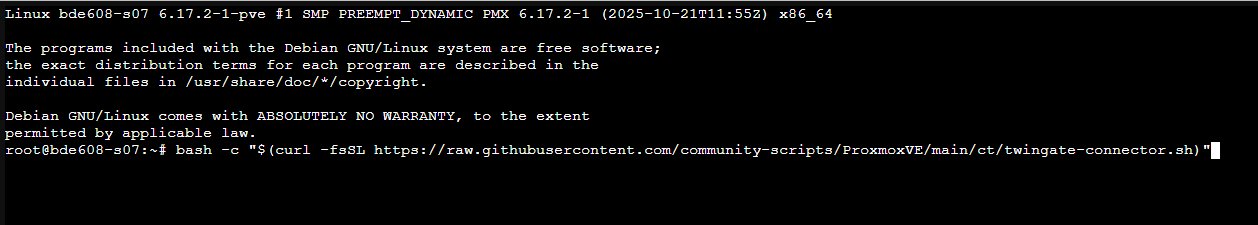

- Hyperviseur : Proxmox VE 9.1.1 — nœud

bde608-s07 - Kernel : Linux 6.17.2-1-pve — x86_64

- Réseau :

vmbr0WAN (134.214.129.50/26) ·vmbr1LAN interne (10.129.234.1/24) avec NAT - Connecteur Twingate : LXC ID 101 · Ubuntu 24.04 · Unprivileged · 1 vCPU · 1 Go RAM

- VM Backup : VM ID 100 · Ubuntu 24.04 · 2 vCPUs · 32 Go OS + 1.8T backups

abla · cgre · ykta

infrabdeinsalyon

bde608-s07

twingate-connector

Ubuntu-Backup

La bonne pratique est de créer un groupe dédié avec les permissions appropriées plutôt que d'utiliser uniquement le compte root.

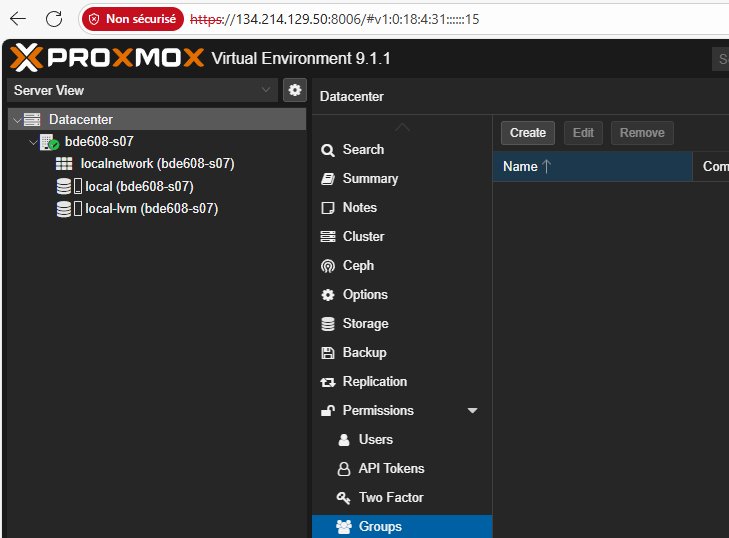

Étape 1 Création du groupe Admins-SIA

Datacenter → Permissions → Groups

Création du groupe Admins-SIA

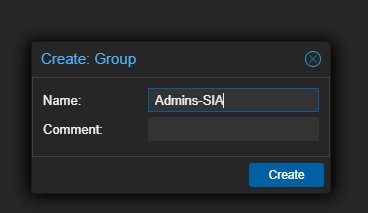

Groupe Admins-SIA confirmé dans la liste

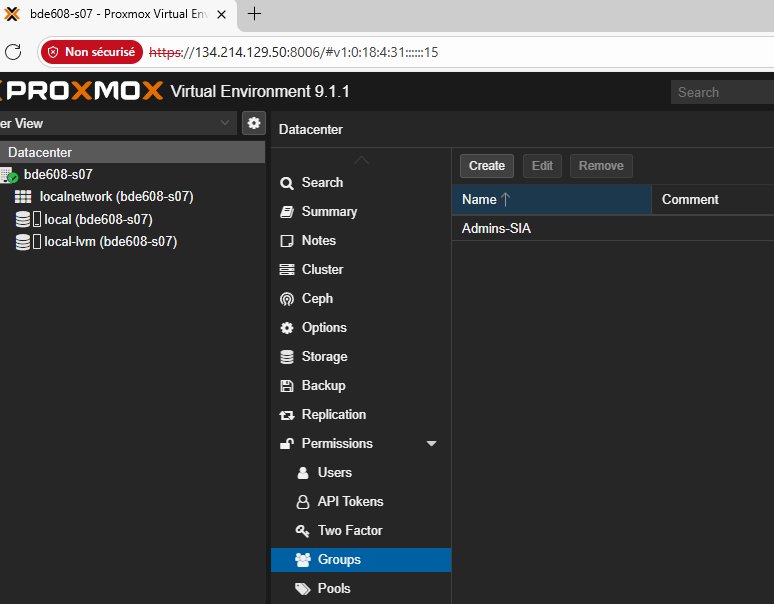

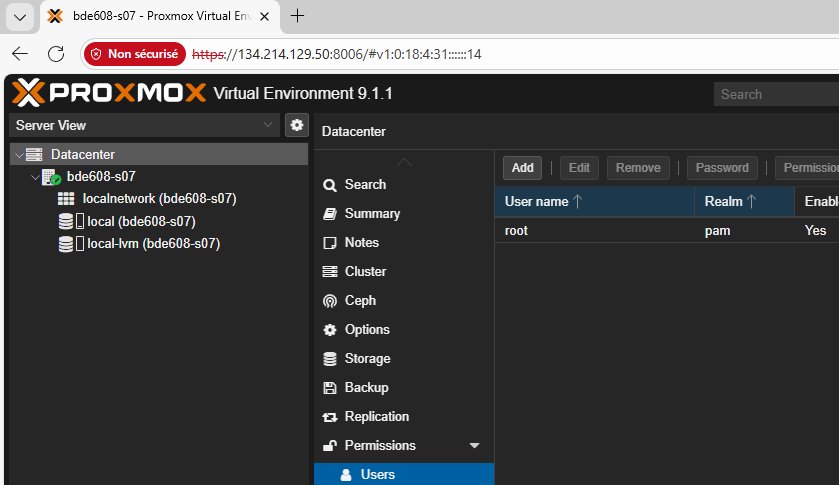

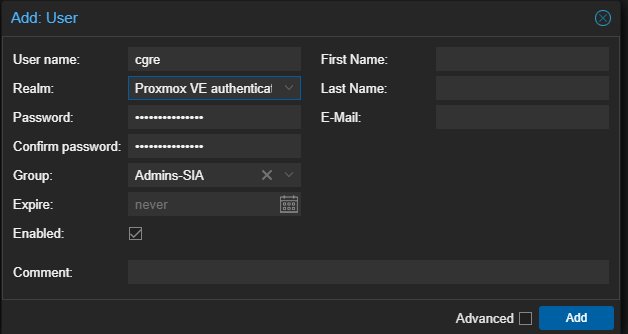

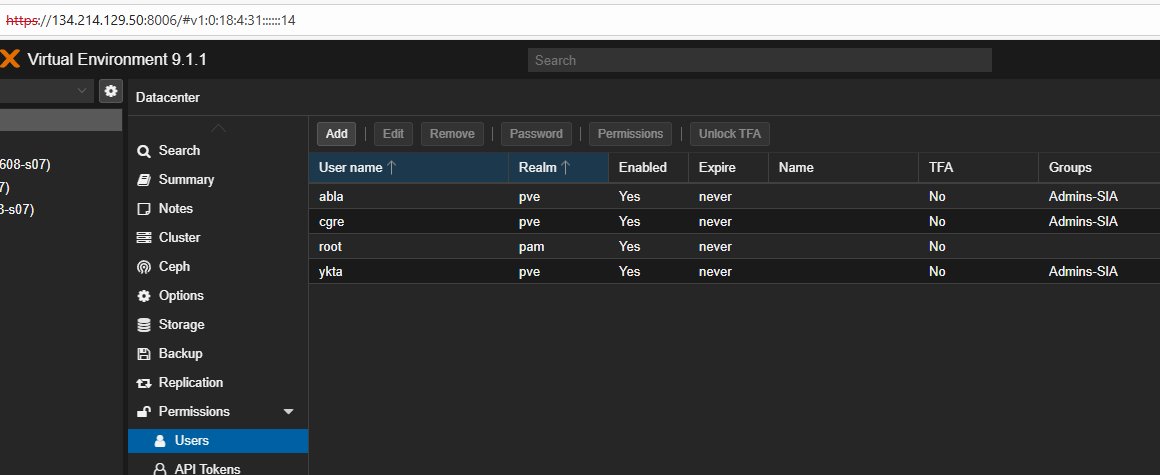

Étape 2 Création des utilisateurs

Seul root@pam existe initialement

cgre rattaché au groupe Admins-SIA

abla, cgre, ykta — tous dans Admins-SIA

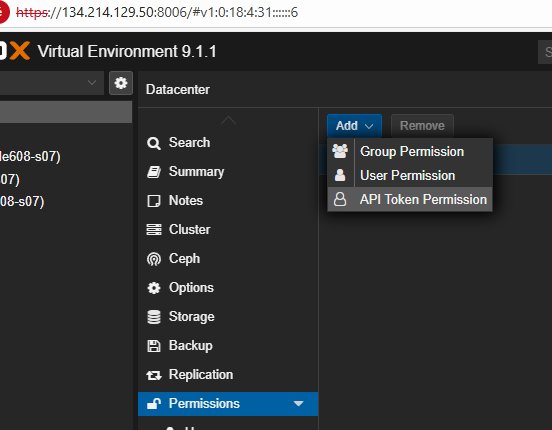

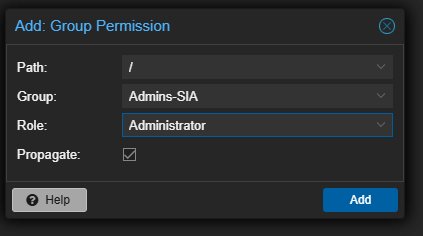

Étape 3 Attribution des permissions Administrator sur /

Permissions → Add → Group Permission

Rôle Administrator sur / — Propagate activé

Admins-SIA — les permissions suivent automatiquement.

Twingate est une solution Zero Trust Network Access (ZTNA) — accès granulaire aux ressources sans exposer le réseau entier, via un connecteur LXC.

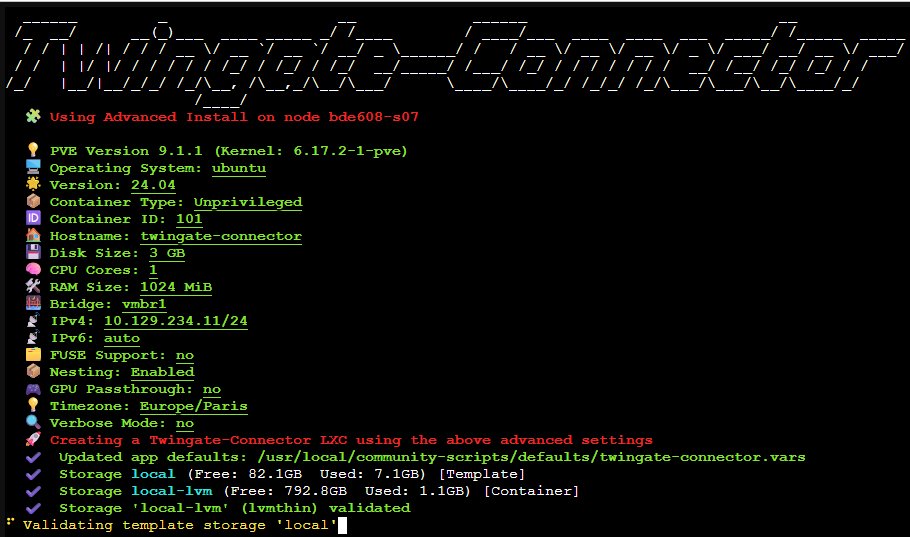

Étape 1 Script community-scripts

Exécution depuis le shell du nœud bde608-s07

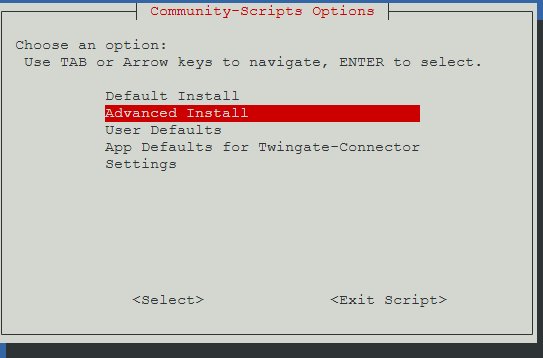

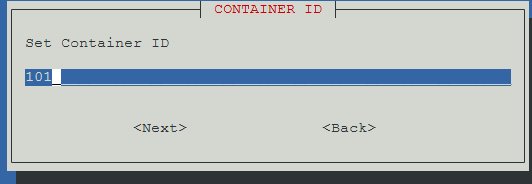

Étape 2 Configuration avancée du LXC

Advanced Install sélectionné

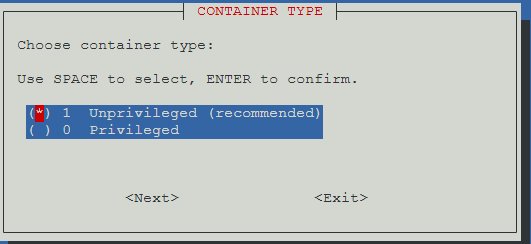

Type : Unprivileged — recommandé

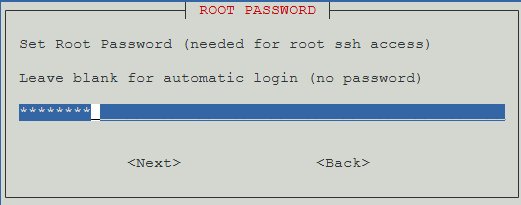

Mot de passe root pour l'accès SSH

ID : 101 · hostname : twingate-connector

Récapitulatif complet — validation avant création

| Paramètre | Valeur |

|---|---|

| OS / Version | Ubuntu 24.04 |

| Container Type | Unprivileged |

| Container ID | 101 |

| Disk / CPU / RAM | 3 GB · 1 vCPU · 1024 MiB |

| Bridge / IPv4 | vmbr1 · 10.129.234.11/24 |

| Nesting / Timezone | Enabled · Europe/Paris |

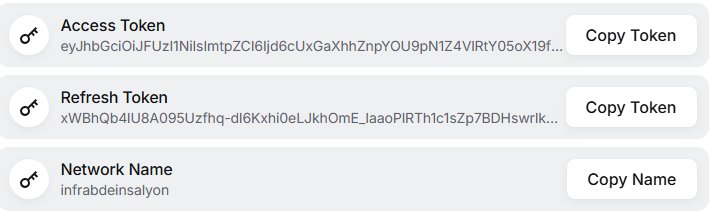

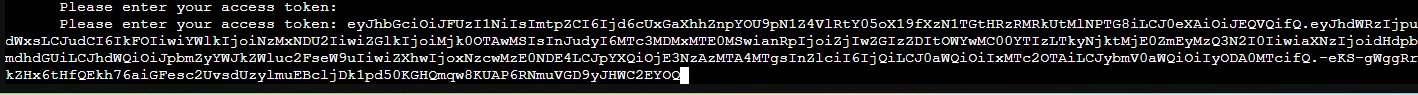

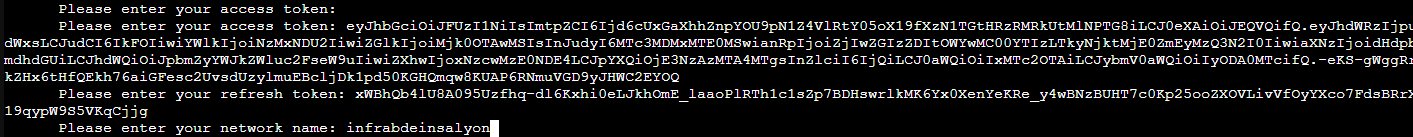

Étape 3 Tokens d'authentification Twingate

Console Twingate — Access Token · Refresh Token · Network Name

Saisie de l'Access Token

Refresh Token + Network Name infrabdeinsalyon

Configuration complète de la VM qui servira de serveur de backup — chaque onglet de l'assistant Proxmox est configuré avec soin.

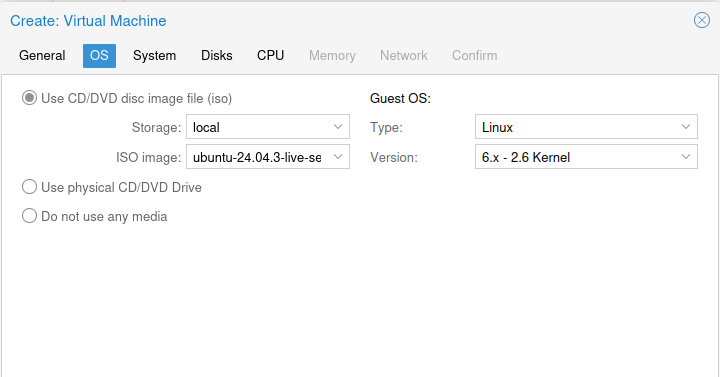

Onglet OS Système d'exploitation

ISO Ubuntu 24.04.3 LTS · Type Linux · Kernel 6.x — 2.6

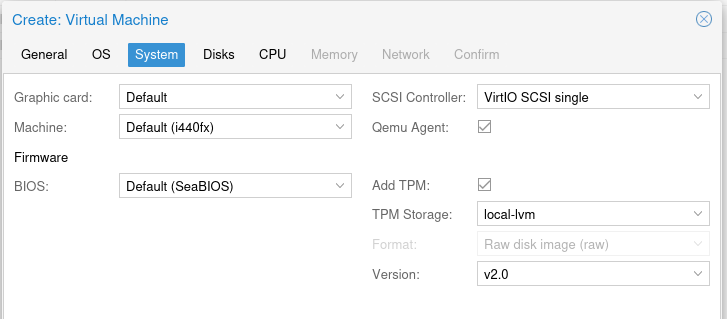

Onglet System Paramètres système

Contrôleur SCSI VirtIO SCSI single pour de meilleures performances disque. TPM v2.0 activé sur local-lvm. QEMU Agent activé pour une meilleure intégration Proxmox.

VirtIO SCSI single · TPM v2.0 · SeaBIOS · QEMU Agent activé

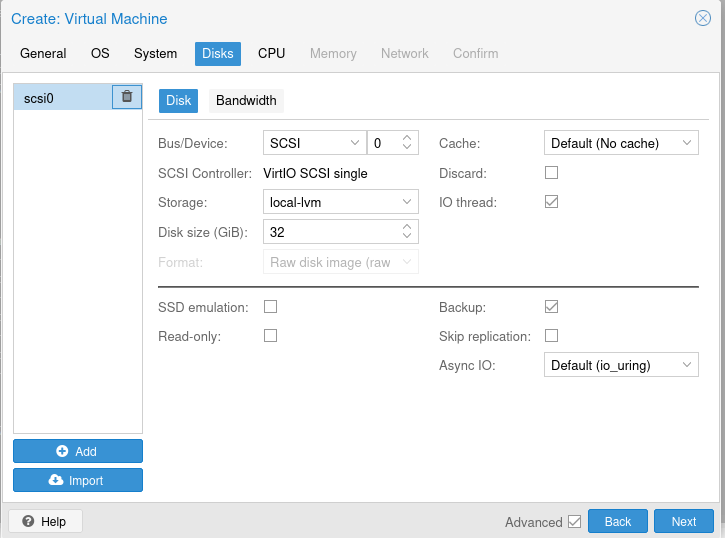

Onglet Disks Configuration des disques

Disque scsi0 : 32 Go sur local-lvm, format Raw, IO thread activé. Un second disque 1.8T sera rattaché après installation pour les backups (voir SP2).

scsi0 — 32 Go · local-lvm · VirtIO SCSI · IO thread ✅

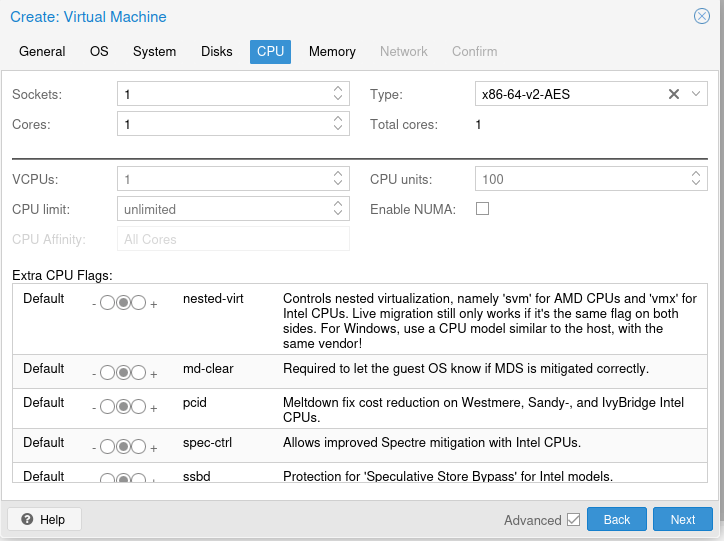

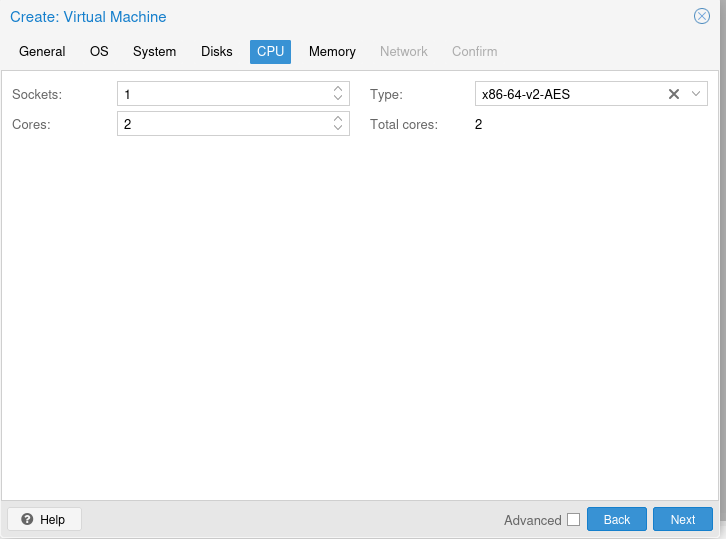

Onglet CPU Processeur

1 socket · 2 cœurs (2 vCPUs total) · Type x86-64-v2-AES avec flags de sécurité activés (md-clear, pcid, spec-ctrl, ssbd).

Flags CPU de sécurité — nested-virt, md-clear, pcid, spec-ctrl

1 socket · 2 cœurs · x86-64-v2-AES

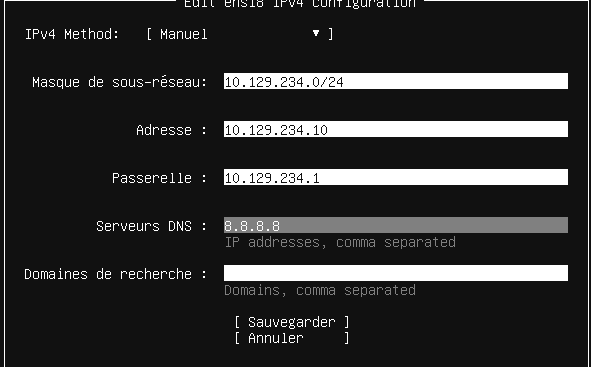

Config IP Adresse statique Ubuntu

Une fois Ubuntu installé, configuration d'une IP statique sur ens18 pour que la VM soit toujours joignable sur le réseau interne.

IP statique 10.129.234.10/24 · Gateway 10.129.234.1 · DNS 8.8.8.8

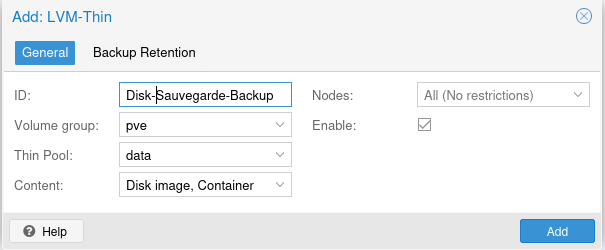

Stockage LVM-Thin Pool dédié aux sauvegardes

Création d'un pool LVM-Thin nommé Disk-Sauvegarde-Backup dans Proxmox, pointant sur le VG pve / thin pool data.

LVM-Thin Disk-Sauvegarde-Backup — VG pve · Thin Pool data

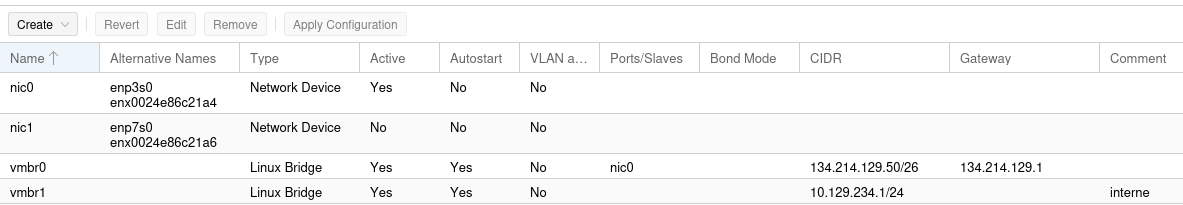

L'infrastructure réseau repose sur deux bridges Linux séparant trafic WAN et réseau interne des VMs/LXC.

Interfaces vmbr0 (WAN) + vmbr1 (LAN interne)

vmbr0 WAN (134.214.129.50/26) · vmbr1 LAN interne (10.129.234.1/24)

| Interface | CIDR | Rôle |

|---|---|---|

vmbr0 | 134.214.129.50/26 | Bridge WAN — accès internet |

vmbr1 | 10.129.234.1/24 | Bridge LAN interne — VMs & LXC (NAT) |

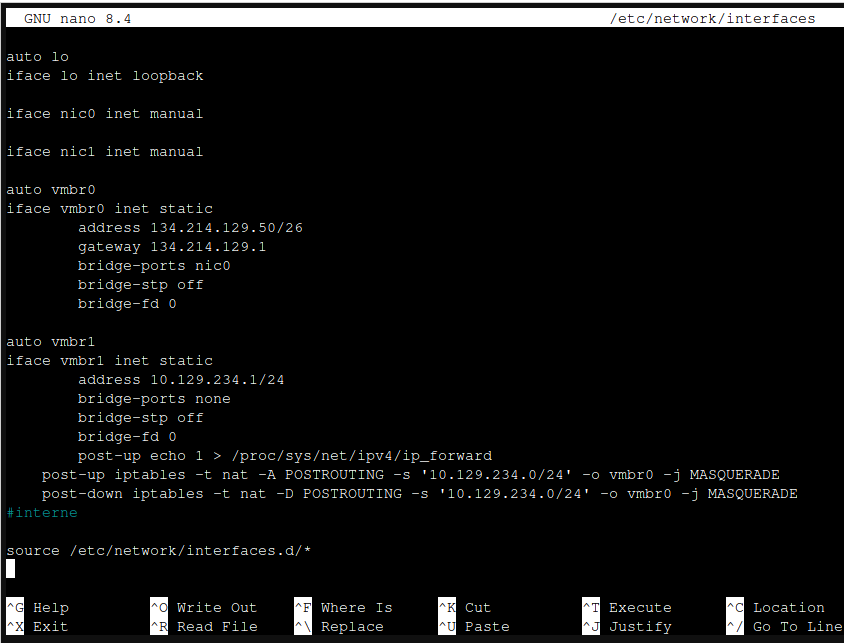

Config NAT /etc/network/interfaces

vmbr1 est configuré avec du NAT via iptables MASQUERADE pour permettre aux VMs d'accéder à internet via vmbr0.

/etc/network/interfaces — NAT MASQUERADE sur vmbr1 → vmbr0

auto vmbr1

iface vmbr1 inet static

address 10.129.234.1/24

post-up echo 1 > /proc/sys/net/ipv4/ip_forward

post-up iptables -t nat -A POSTROUTING -s '10.129.234.0/24' -o vmbr0 -j MASQUERADE

post-down iptables -t nat -D POSTROUTING -s '10.129.234.0/24' -o vmbr0 -j MASQUERADE

vmbr1 (10.129.234.0/24) accèdent à internet via MASQUERADE sur vmbr0 — elles ne sont pas exposées directement.

Gestion des accès

Permissions Proxmox par groupes — maintenable et scalable.

Virtualisation

Config complète d'une VM Proxmox — OS, System, Disks, CPU, réseau, LVM-Thin.

Zero Trust

ZTNA Twingate — accès granulaire sans port entrant exposé.

Réseau Linux

Bridges Linux, NAT iptables MASQUERADE, séparation WAN/LAN interne.